JTBから個人情報が、

793万人分流失しました。

その原因は、

PlugX(プラグエックス)

というマルウェアです。

某ネットショップの運営を

担当していた際に、

PlugXを使った標的型攻撃メール

を何度も受けていました。(笑)

※見ぬいていたので感染はしませんでしたが!

今回の記事では、

JTBの個人情報流失の原因になった

PlugXの仕組みをご紹介します。

標的型攻撃メールに利用されるPlugXとは?

「PlugX」とは、

JTBなど大手企業や政府系機関に対して、

行われる標的型攻撃で使われるマルウェアです。

もちろん、

大手企業や政府系機関だけでなく、

ネットショップなどの不特定多数の

個人情報を扱う企業に対しても使われます。

PlugXの仕組みは?

PlugXを使った

標的型攻撃メールの仕組みからお伝えします。

※参考URL:http://about-threats.trendmicro.com/RelatedThreats.aspx?language=jp&name=Pulling+the+Plug+on+PlugX

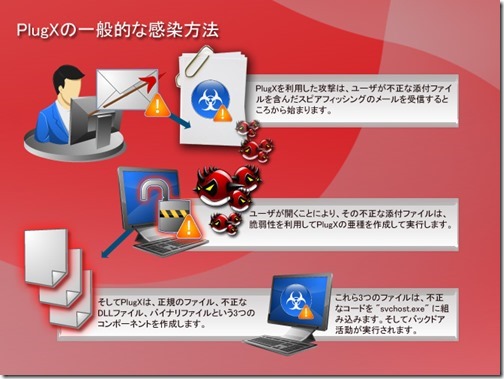

- PlugXを使った標的型攻撃メールを受信する

- 添付ファイルを開くとPlugXが自分のコピー(亜種)を作成

- PlugXが3つの不正ファイル作成

- 不正ファイルに感性したデータを外部に送信

この4つのステップで、

PlugXは個人情報を抜き取っています。

PlugXが作成する3つの不正ファイルは、

下記の3つです

- 正規ファイル

- 不正なDLLファイル

- バイナリファイル

3つのファイル共、

システムの動作に関連する

重要なファイルです。

この3つのファイルが、

マルウェアに感染した場合

システム(パソコン)内の、

全てのデーターにアクセスされます。

PlugXのプラグラム内容によっては、

個人情報以外にも下記の動作を

するケースがあります。

- ファイルのコピー、作成、変更、開封

- キー入力操作情報や実行中ウインドウの記録

- 使用中ユーザのログオフ、侵入したコンピュータの再起動

- レジストリ値の作成、変更、削除

- ユーザ活動を動画やスクリーンショットとして記録

- 各種接続の設定

- プロセスの強制終了

PlugXを解析すると、

上記の機能を組み合わせやすいように

作られている事がわかっています。

↑これをモジュール化といいます。

代表的なPlugXのモジュール機能は下記の通りです

- XPlugDisk

ファイルのコピー、移動、名称変更、実行、削除が出来ます。 - XPlugKeyLogger

パソコンでキー入力した操作を記録することが出来ます。 - XPlugRegedit

パソコンの動作に関する重要なレジストリファイルの作成、削除、変更が出来ます。 - XPlugProcess

プロセスの動作状況を把握、強制終了が出来ます。

※プロセスとは、パソコンの動作状況の事を言います。 - XPlugNethood

ネットワークの状況や設定内容の把握、変更が出来ます。 - XPlugSehell

リモートシェルプログラムを使って、ネットワークにつながっている社内の他のパソコンを操作出来ます。

上記は、

PlugXのモジュール機能のごく一部です。

JTBの個人情報流失では、

漏洩している情報の多さから、

PlugXの最新亜種に、

全ての機能を盛り込んで、

攻撃された可能性があります。

ただし、

上記の機能をすべて盛り込むと、

動作する内容が多く、

PlugXが発見されるリスクが増えるため

あえて機能を絞っているケースもあります。

PlugXの対策がしにくい理由とは?

PlugXに限らず、

マルウェアの対策がしにくいのは、

常に改良されており、

様々な亜種が存在するからです。

そのため、

現時点でわかっている動作以外をする、

PlugXが存在する可能性もあります。

また、今回のJTBの個人情報流失では、

標的型攻撃メールとして、

PlugX以外にもELIRKSという

マルウェアが使われています。

詳しくはこちらの記事にて

[blogcard url=”https://pc-navi.info/malware-elirks”]

PlugXに感染した期間が

長ければ長いほど被害は拡大します。

JTBの個人情報流失の場合は、

2016年3月15日~5月13日

まで感染が続きました。

これだけ長期間マルウェアに

感染しているという事は・・・

今もJTBのシステムや、

ネットワークの状況は

非常に危険

な状態だと考えています。

↑あくまで個人的な見解です。

JTBや関連企業のサービス利用については控えるつもりです!

JTBの名前が大きく報道されていますが、

提携している会社からも情報流失はしています。

詳しくはこちらの記事にまとめました。

[blogcard url=”https://pc-navi.info/jtb-informationrunoff”]

JTBのサービスは利用していないから!

と安心していると、

自分の個人情報がいつのまにか、

流失している危険性もあります。

全てが後手のJTBの対応に疑問?

第一報で、

793万人分の情報流失が

あったと知った時点で、

相当長期間に渡り、

情報が漏洩し続けていると思いました。

JTBほどの大手企業であれば、

システムの管理をするシステムエンジニアがいたはずです。

それを考えると、

個人情報を管理するサーバーから

外部に情報が送信されている事に、

なぜ2ヶ月以上も気づかなかったのか?

JTBの対策が甘かったのか?

よほど巧妙な標的型攻撃がされたのか?

この点は当事者でないとわかりません。

ただ、

外部に個人情報が流失しているのに、

その発表が1ヶ月以上遅れているのは、

JTBの対応を非難する声があっても仕方のない事です。

先ほど書いた通り、

個人的には現在も、

JTBのネットワークやサーバーは

非常に危険な状態にあると思っています。

その点については、

利用者それぞれが判断する事です!

その判断材料が1ヶ月以上も

隠されていた事自体が、

JTBという会社に対する不信につながると思います。